Los ciberdelincuentes están explotando la legitimidad de Google Collection para lanzar nuevos ataques de phishing. ¿Te proteges? Conoce cómo funcionan estos ataques y cómo puedes proteger tus datos.

Los investigadores de Check Point® Software Technologies Ltd. han detectado una nueva campaña de phishing que se está llevando a cabo a través de Google Collection, uno de los servicios de la Big Tech que permite guardar enlaces, imágenes y videos para compartirlos con otros usuarios.

Los investigadores de Check Point® Software Technologies Ltd. (NASDAQ: CHKP), un proveedor líder de soluciones de ciberseguridad a nivel mundial, han ampliado los últimos informes sobre ataques BEC 3.0 al identificar una nueva campaña de phishing centrada en el uso de Google Collection.

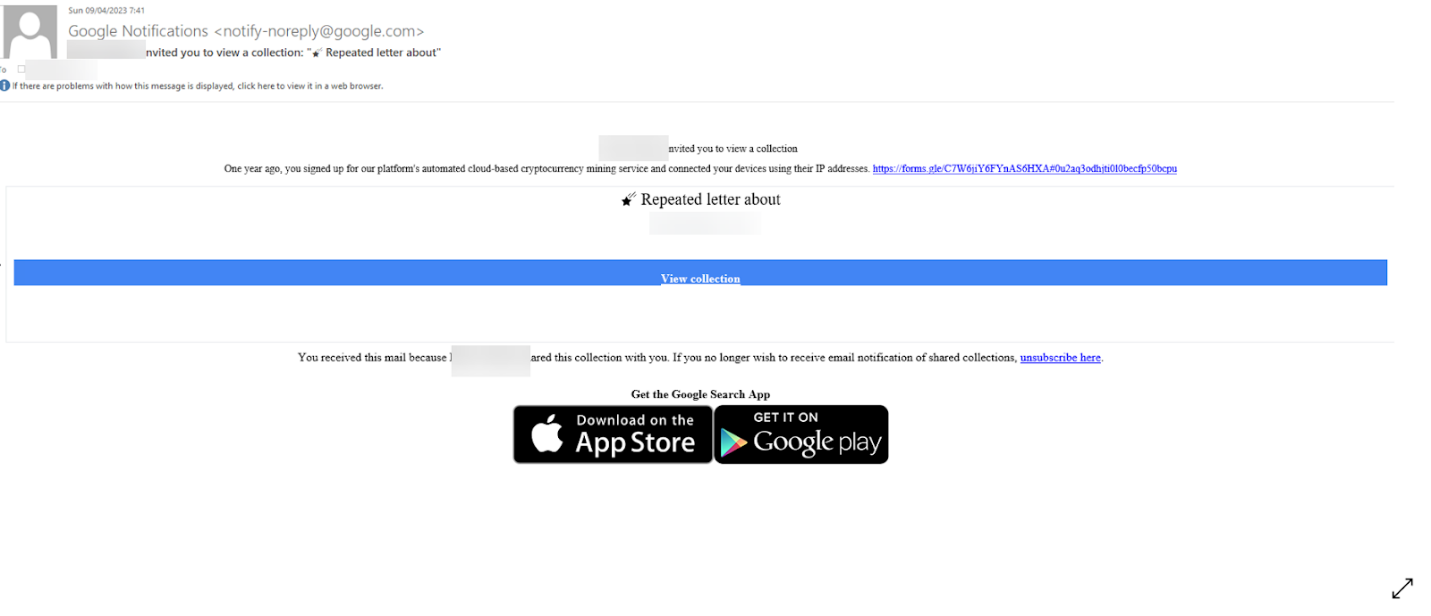

Los ciberdelincuentes están aprovechando la legitimidad de Google para ocultar enlaces maliciosos a webs falsas de criptomonedas, lo que les permite pasar inadvertidos y mejorar la eficacia de sus ataques. Al compartir el acceso directo a Google Collection, los atacantes envían un primer correo electrónico a través del sistema de notificaciones de Google con remitente [email protected].

Figura 1. Ejemplo de correo electrónico legítimo compartido desde Google Collection

El objetivo de estos ataques es obtener información confidencial de las víctimas, como nombres de usuario y contraseñas, mediante el envío de correos electrónicos legítimos compartidos desde Google Collection. La estratategia de los ciberdelincuentes consiste en enviar un correo electrónico legítimo compartido desde Google Collection, como se muestra en la figura 1. Cuando el usuario hace clic en el enlace, se redirige a una página real del servicio de Google, pero el verdadero enlace de phishing se esconde en el adjunto inside de esta collection.

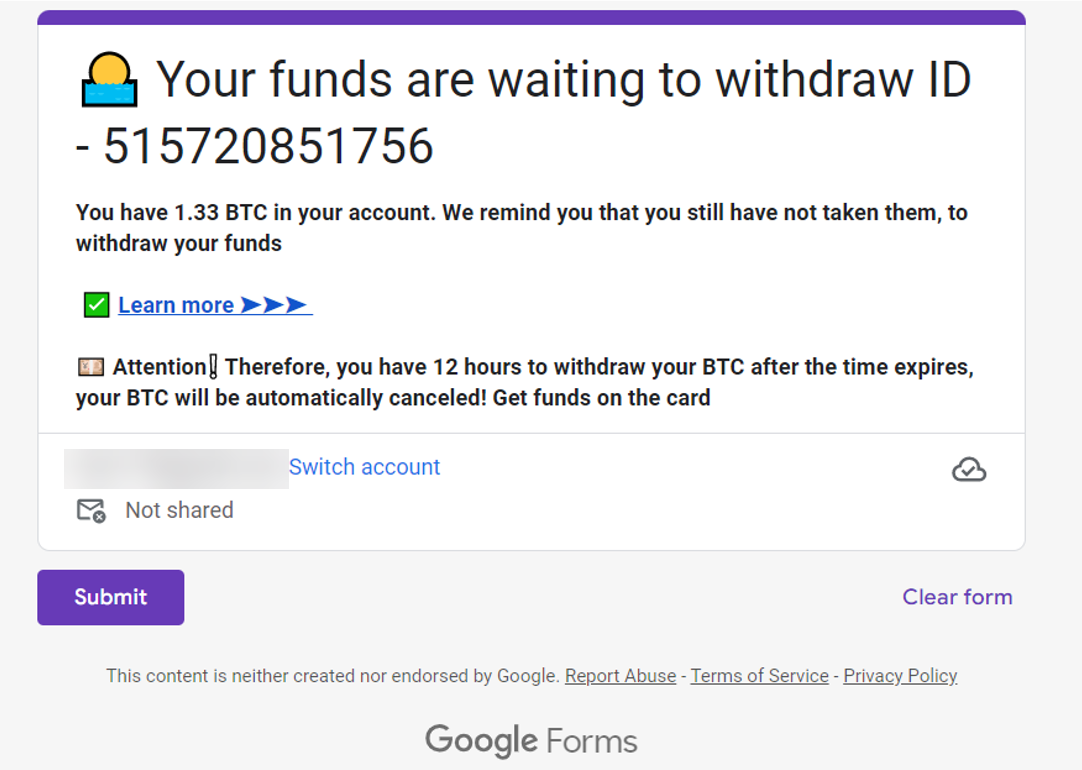

Figura 2. Ejemplo de cuestionario malicioso para el robo de datos

Este tipo de ataques son muy convincentes y pueden engañar incluso a los usuarios más vigilantes.Para protegerse contra estos ataques, las empresas deben implementar medidas de ciberseguridad completas que incluya el scanning de documentos y archivos, así como la utilización de inteligencia artificial para analizar y detectar múltiples indicator de phishing. Además, los usuarios debe estar alerta ante cualquier solicitud de información confidencial o nunca antes vista, especialmente si proviene de fuentes desconocidas.

Tras su detección, el 5 de julio los investigadores Check Point Software compartieron con Google los resultados de su investigación para ayudar a encontrar una solución.

“Para protegerse contra estos ataques, las empresas deben implementar una ciberseguridad completa que también pueda escanear documentos y archivos”, explica Eusebio Nieva, director técnico de Check Point Software para España y Portugal. “Hoy en día contamos con servicios de seguridad como Harmony Email, que utiliza la inteligencia para analizar y detectar múltiples indicadores de phishing, y crear una protección robusta que escanea y emula páginas web para evitar que estos ataques lleguen hasta los usuarios”.

Si bien estos ataques son difíciles de detectar, hay medidas que puedes tomar para proteger tus datos.

Para protegerse de los ataques de phishing, las empresas y los usuarios pueden tomar varias medidas, tanto técnicas como no tecnológicas. Algunas de las medidas técnicas que se pueden implementar incluyen:

- Implementar un sistema de filtrado de correo electrónico avanzado que pueda detectar y bloquear correos electrónicos suspiciosos.

- Utilizar una solución de seguridad de red que pueda detectar y bloquear tráfico malicioso.

- Configurar los navegadores web para mostrar la adress bar en todas las páginas web visitadas, y evitar la ejecución de scripts y plug-ins desconocidos.

- Implementar un software de gestión de identidades y autenticación seguro para proteger la información confidencial de los usuarios.

- Realizar sesiones de capacitación y conciencia sobre phishing para los empleados y usuarios finales.

Algunas de las medidas no tecnológicas que se pueden implementar incluyen: - Crear políticas y procedimientos claros y específicos para la gestión de la información confidencial y la seguridad de la empresa.

- Realizar una evaluación regular de la seguridad de la empresa y identificar áreas de mejora.

- Mantener una comunicación abierta y transparente con los empleados y los usuarios sobre las actividades de phishing y cómo protegerse de ellas.

- Brindar educación y recursos a los empleados y usuarios para ayudarles a reconocer y resistirse a los ataques de phishing.

- No pulsar en enlaces ospechosos y usar el sentido común

En resumen, los ciberdelincuentes están explotando la legitimidad de Google Collection para lanzar nuevos ataques de phishing. Las empresas deben implementar medidas de ciberseguridad completas para protegerse contra estas amenazas, como servicios de seguridad como Harmony Email que utilizan la inteligencia artificial para analizar y detectar múltiples indicadores de phishing.

Estos son los consejos que da la IA de Google Bard de como actuar.

Aquí tienes algunos consejos de seguridad para evitar el phishing en Google Collection:

- No hagas clic en enlaces de correos electrónicos o mensajes de texto que no sean de confianza. Los correos electrónicos de phishing suelen incluir enlaces a sitios web falsos que se hacen pasar por sitios web legítimos. Si haces clic en uno de estos enlaces, podrías ser redirigido a un sitio web falso donde se te pida que introduzcas tu información personal, como tu nombre de usuario, contraseña o número de tarjeta de crédito.

- Revisa cuidadosamente las URL de los sitios web antes de visitarlos. Las URL de los sitios web de phishing suelen ser muy similares a las de los sitios web legítimos, pero pueden contener errores tipográficos o pequeñas diferencias. Asegúrate de comprobar cuidadosamente la URL antes de visitar un sitio web, y no lo visites si no estás seguro de su legitimidad.

- Activa la verificación en dos pasos para tu cuenta de Google. La verificación en dos pasos añade una capa adicional de seguridad a tu cuenta de Google al requerir que introduzcas un código adicional además de tu contraseña cuando te conectes desde un dispositivo desconocido. Esto puede ayudar a proteger tu cuenta de los ataques de phishing.

- Utiliza un antivirus y mantén tu software actualizado. Un antivirus puede ayudar a proteger tu dispositivo de los malware que pueden ser utilizados en los ataques de phishing. Asegúrate de mantener tu software actualizado para que puedas beneficiarte de las últimas medidas de seguridad.

- Sé consciente de los signos de los ataques de phishing. Los ataques de phishing suelen utilizar técnicas de ingeniería social para engañar a las personas para que revelen su información personal. Sé consciente de los signos de los ataques de phishing, como correos electrónicos o mensajes de texto urgentes, solicitudes de información personal o enlaces a sitios web falsos.

Siguiendo estos consejos, puedes ayudar a protegerte de los ataques de phishing en Google Collection.

. Leer artículo completo en Frikipandi Ciberdelincuentes usurpan Google Collection para lanzar nuevos ataques de phishing. Frikipandi – Web de Tecnología – Lo más Friki de la red. Web de Tecnología con las noticias más frikis de Internet. Noticias de gadgets, Hardware, Software, móviles e Internet. Frikipandi

Frikipandi – Web de Tecnología – Lo más Friki de la red. Web de Tecnología con las noticias más frikis de Internet. Noticias de gadgets, Hardware, Software, móviles e Internet. Frikipandi